Новая вредоносная программа, получившая название MacStealer, заражает компьютеры с MacOS и похищает пароли, информацию о кредитных картах и другие персональные данные.

Ранее подобную вредоносную программу обнаружили исследователями безопасности Uptycs для Windows, которая используют возможности сервиса обмена сообщениями Telegram. Теперь команда обнаружила версию, предназначенную для пользователей Mac.

Названная MacStealer, вредоносная программа способна забирать документы, куки браузера и информацию для входа в систему с целевого компьютера Mac. Она также работает на компьютерах Mac под управлением macOS Catalina или более поздней версии, работающих на чипах Intel или Apple Silicon.

Как часть кражи, программа забирает учетные данные и cookies из браузеров Firefox, Google Chrome и Brave, а также извлекает базу данных Keychain. Она также пытается зашифровать различные типы файлов, включая MP3, текстовые файлы, PDF, файлы PowerPoint, фотографии и базы данных.

Хотя извлечение связки ключей может показаться большой опасностью для пользователей, атака предполагает извлечение связки ключей оптом, без доступа к данным в ней. База данных действительно берется и передается атакующему через Telegram, но она по-прежнему зашифрована.

Агент угроз, продающий доступ к MacStealer за $100 за сборку, утверждает, что доступ к извлеченной связке ключей «практически невозможен» без мастер-пароля. В рамках продажи продавец говорит, что он не хочет давать фальшивые обещания, что возможно получить доступ к этим данным.

Другие пункты в списке«предстоящих возможностей» включают слив криптокошельков, инструмент для генерации новых сборок, обратную оболочку, пользовательский загрузчик и панель управления.

A одновременно с захватом файлов и данных, MacStealer использует Telegram для отправки избранной информации на определенные каналы. Отдельная ZIP-компиляция затем передается боту Telegram, контролируемому хакером.

Как защититься от MacStealer?

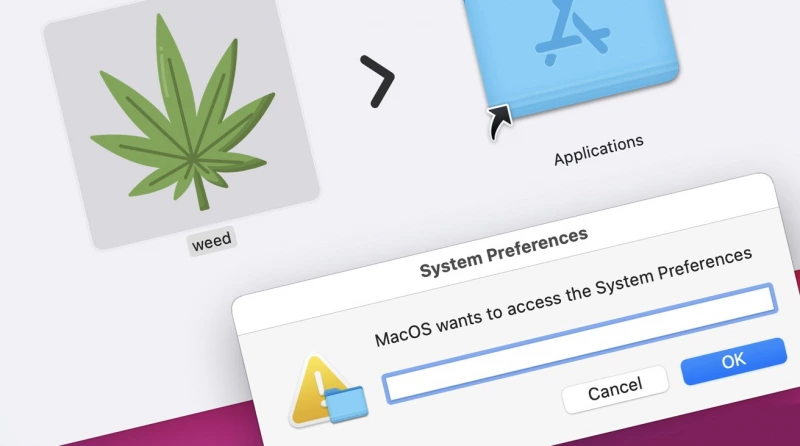

Неясно, как именно вредоносная программа перемещается между компьютерами Mac, но первые заражения были вызваны приложением под названием weed.dmg. Как и следовало ожидать, оно выглядит как исполняемый файл с листиком в качестве иконки.

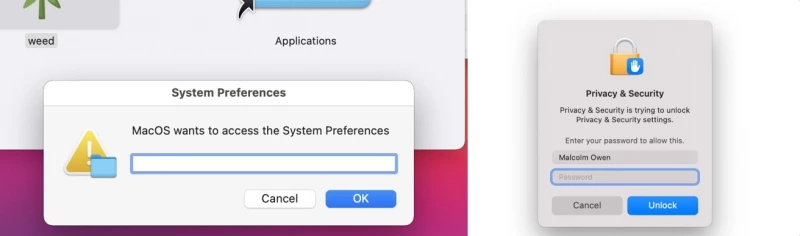

Попытка открыть файл вызывает фальшивый запрос пароля macOS, который затем используется для доступа к другим файлам в системе.

Запрос пароля, используемый программой, заметно отличается от того, что предоставляет пользователям macOS, поэтому опытному пользователю Mac будет достаточно легко заметить что-то неладное. Главной подсказкой является то, что в ней нет уже заполненного поля имени пользователя.

Uptycs рекомендует пользователям следить за обновлениями и исправлениями своих систем Mac. Кроме того, рекомендуется разрешать установку файлов только из надежных источников, таких как App Store.

Комментарии (0)