Cloudflare сообщает, что количество гиперобъемных HTTP DDoS-атак (распределенный отказ в обслуживании), зафиксированных в третьем квартале 2023 г., превысило все предыдущие годы, что свидетельствует о переходе угроз на новый уровень.

DDoS-атаки – это вид кибератак, при которых на серверы, на которых размещены приложения, сайты и онлайн-сервисы, направляется большой объем мусорного трафика или большое количество фиктивных запросов с целью перегрузить и сделать их недоступными для легитимных посетителей.

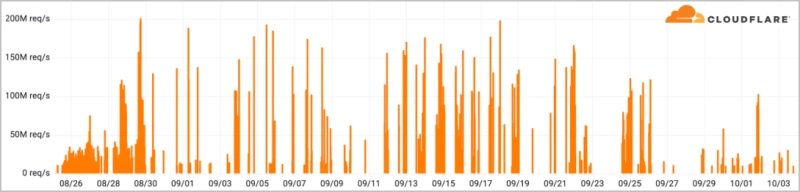

По данным отчета Cloudflare, предоставленного BleepingComputer, в течение III квартала 2023 г. интернет-компания ликвидировала тысячи гипер-объемных HTTP DDoS-атак. 89 из этих атак превысили 100 млн. запросов в секунду (rps), а самая крупная достигла 201 млн. rps, что в три раза превышает предыдущий рекорд, установленный в феврале 2023 г.

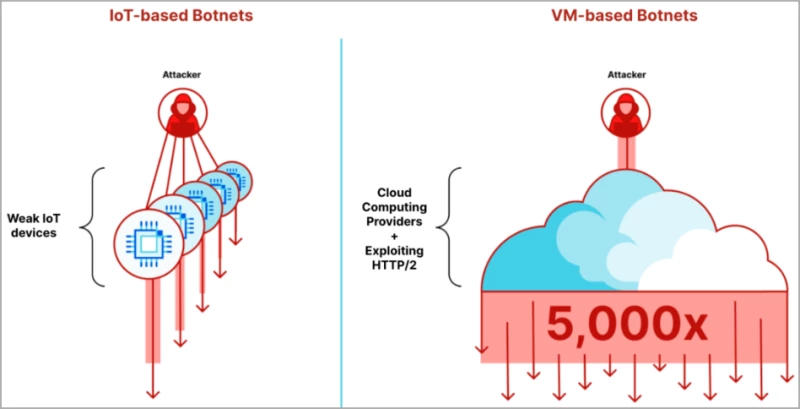

Эти атаки стали возможны благодаря использованию новой техники «HTTP/2 Rapid Reset», которую угрозы используют в качестве «нулевого дня» с августа 2023 г.

По данным компании, в атаках HTTP/2 Rapid Reset вместо миллионов слабых IoT используются бот-сети на базе виртуальных машин размером от 5 до 20 тыс. узлов, что позволяет нанести гораздо более существенный удар по каждому узлу.

В целом Cloudflare сообщает о 65%-ном росте совокупного объема трафика HTTP DDoS-атак за последний квартал и 14%-ном увеличении числа L3/L4 DDoS-атак.

Что касается целей в этом квартале, то львиная доля HTTP DDoS-атак пришлась на игровые и игорные заведения, за ними следуют ИТ- и интернет-сервисы, криптовалюта, программное обеспечение и телекоммуникации.

С другой стороны, DDoS-атаки на прикладном уровне были направлены в основном на майнинговые компании, некоммерческие организации, фармацевтические компании и федеральное правительство США.

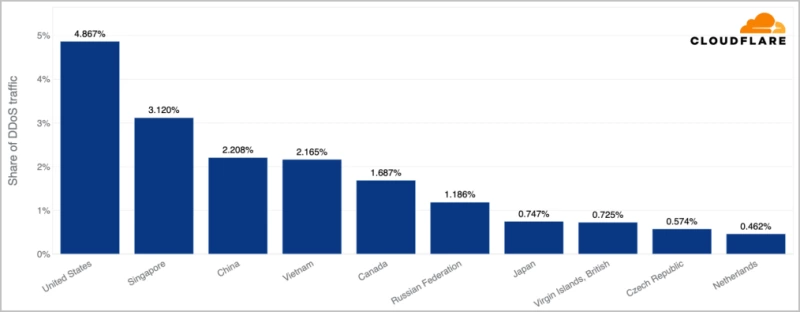

Почти 5% всего HTTP DDoS-трафика было направлено на компании в США, более 3,1% – на компании в Сингапуре, а Китай занял третье место с 2,2%.

Новые тенденции в области DDoS

Cloudflare также заметила тенденции в менее известных векторах атак, которые могут свидетельствовать о появлении новых стратегий атак.

Первой заметной тенденцией является ежеквартальный рост на 456% наблюдаемых атак mDNS (multicast DNS).

MDNS – это протокол на базе UDP для обнаружения сервисов/устройств в локальных сетях, который злоумышленники используют для атак усиления, обманывая уязвимые серверы mDNS, заставляя их отвечать на вредоносные запросы с адресом цели.

Второе значительное увеличение касается протокола CoAP (Constrained Application Protocol), рост которого составил 387%.

CoAP – это протокол, предназначенный для легкой связи между простыми электронными устройствами. Злоумышленники используют плохо настроенные устройства для злоупотребления многоадресными возможностями протокола и генерации нежелательного трафика.

Третья наблюдаемая тенденция – увеличение на 303% DDoS-атак с использованием протокола ESP (Encapsulating Security Payload) в этом квартале.

ESP, являющийся частью IPsec, представляет собой протокол безопасной сетевой связи, который может быть использован в неправильно настроенных или уязвимых устройствах для усиления DDoS-атак.

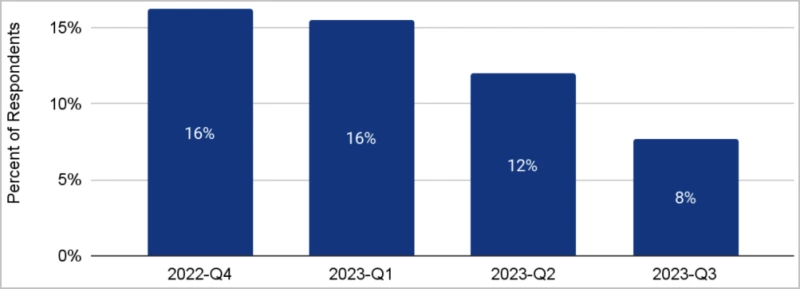

Наконец, по данным Cloudflare, DDoS-атаки с целью получения выкупа демонстрируют негативную тенденцию, снижаясь второй квартал подряд.

DDoS-атаки постоянно развиваются, поскольку участники угроз адаптируются и изучают новые методы обхода современных средств защиты. Кроме того, хактивистские группы все чаще используют DDoS-атаки для атак на политические организации или организации страны, против которых они протестуют.

Наиболее эффективная стратегия защиты включает в себя комплексный, многоуровневый подход к повышению устойчивости к DDoS. Однако по мере появления новых технологий компаниям и службам безопасности придется совершенствовать свои стратегии защиты.

Комментарии (0)